Honeypot это приманка для сканеров портов, при попадании на которую, адрес сканирующего отправляется в черный список.

Профессиональная настройка MikroTik

Можно рассмотреть 2 вида приманки — внутреннюю для внешних угроз и внешнюю для ловли внутреннего зловреда.

Honeypot порты

Ловить будем на самые уязвимые порты. Если у вас эти порты заняты, то исключите их из приманки, или используйте еще один адрес.

- RDP

tcp:3389

udp:3389 - VoIP

tcp:5060

udp:5060,5061 - Управление tcp:

WinBox: 8291

Telnet: 21

SSH: 22 - WEB tcp: 80,443

- PPP tcp:

PPTP: 1723 - DNS:

tcp: 53

udp: 63

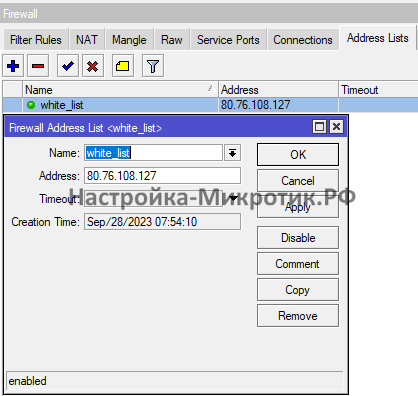

Белый список

Создаем белый список IP адресов, либо ограничиваем конкретной страной по готовым спискам

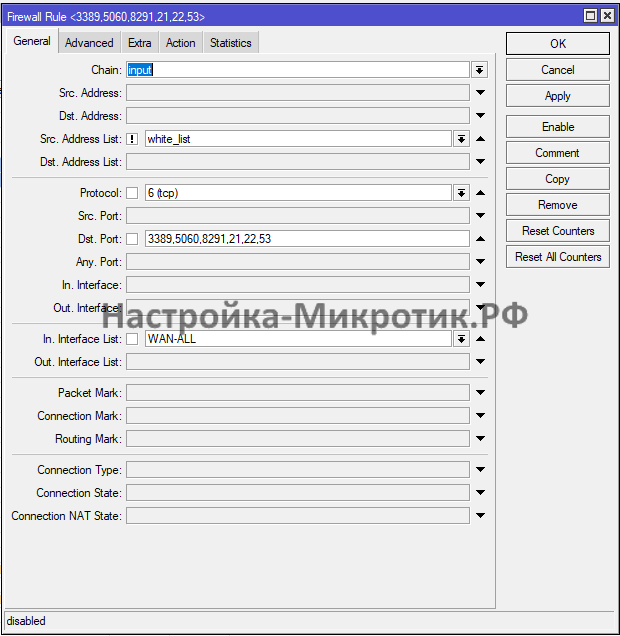

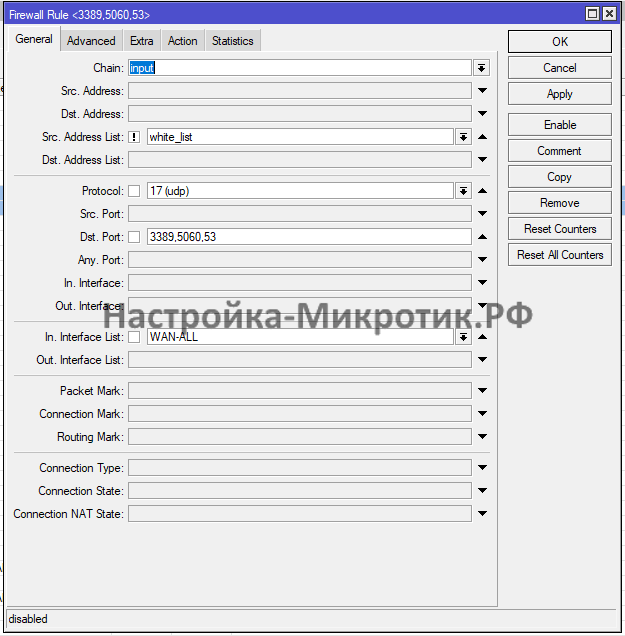

Ловим Honeypot в Firewall

/ip firewall filter

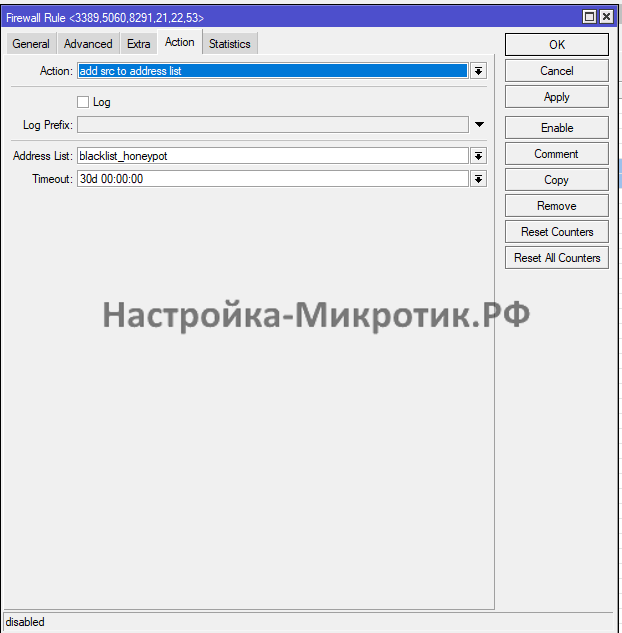

add action=add-src-to-address-list address-list=blacklist_honeypot address-list-timeout=4w2d chain=input comment=Honeypot dst-port=3389,5060,8291,21,22,53 in-interface-list=WAN-ALL protocol=tcp src-address-list=!white_list

add action=add-src-to-address-list address-list=blacklist_honeypot address-list-timeout=4w2d chain=input comment=Honeypot dst-port=3389,5060,53 in-interface-list=WAN-ALL protocol=udp src-address-list=!white_listРазмещать правило сразу после accept established,related,untracked в базовом Firewall

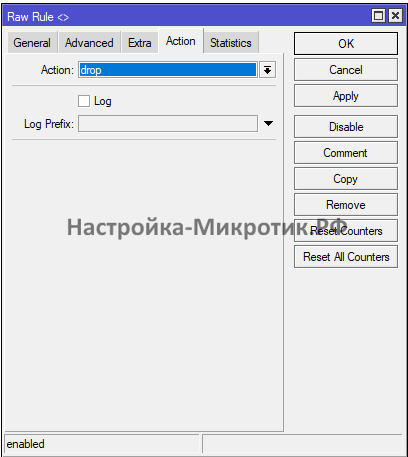

Блокировка Honeypot

Для экономии ресурсов блокируем в RAW

Профессиональная настройка MikroTik