В корпоративной среде более правильным будет индивидуальная авторизация по доменному логину и паролю. Это позволяет обезопасить сеть от уволившихся сотрудников и следить кто подключается. Ведь у каждого свои учетные данные!

Для начала нужен контроллер домена с установленной службой Network Policy Server (NPS). Как его ставить есть много материалов.

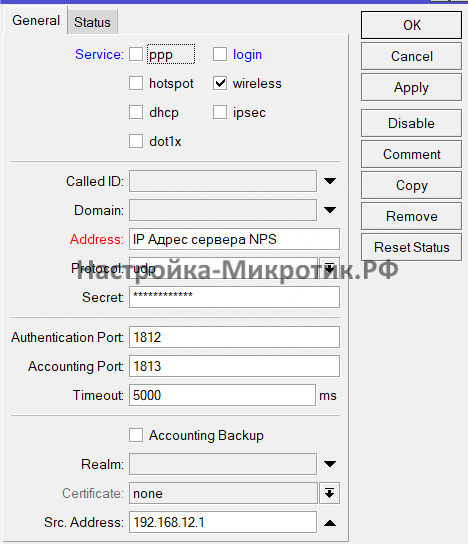

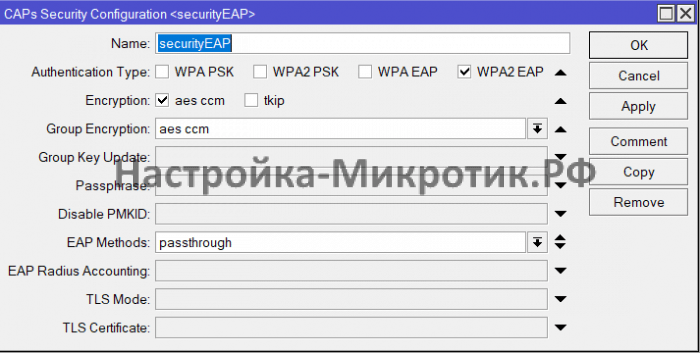

Настройка на MikroTik:

Добавляем IP адрес сервера NPS и придумываем пароль,

который укажем ниже в настройках

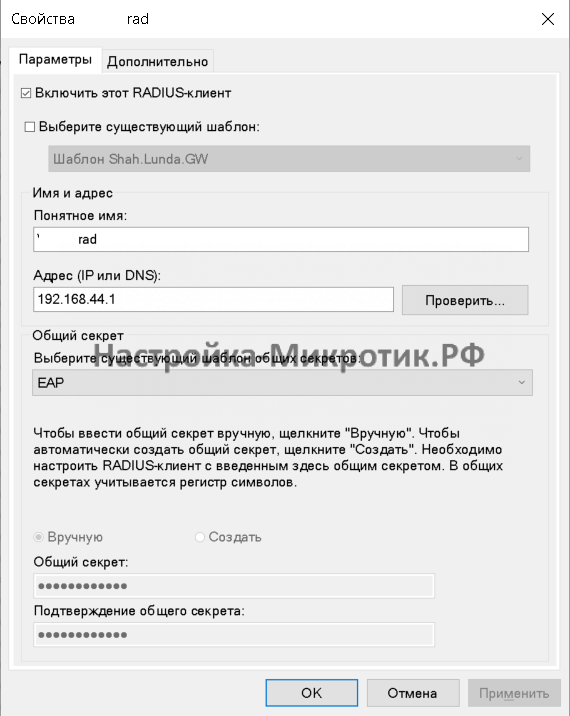

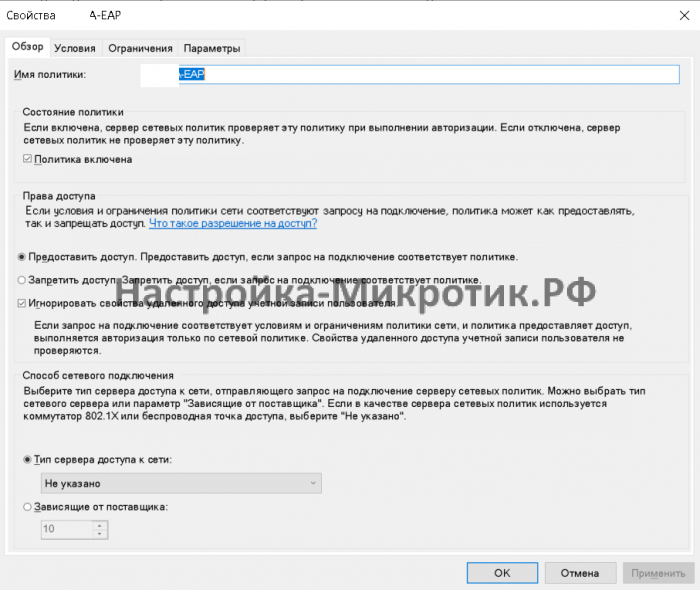

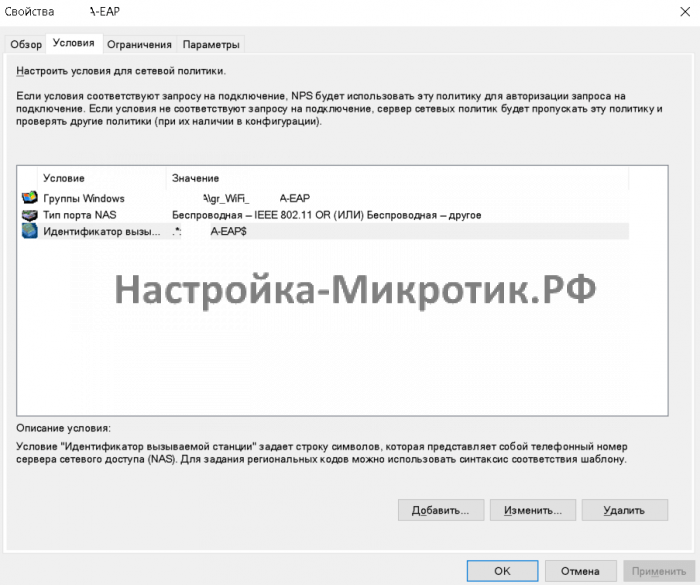

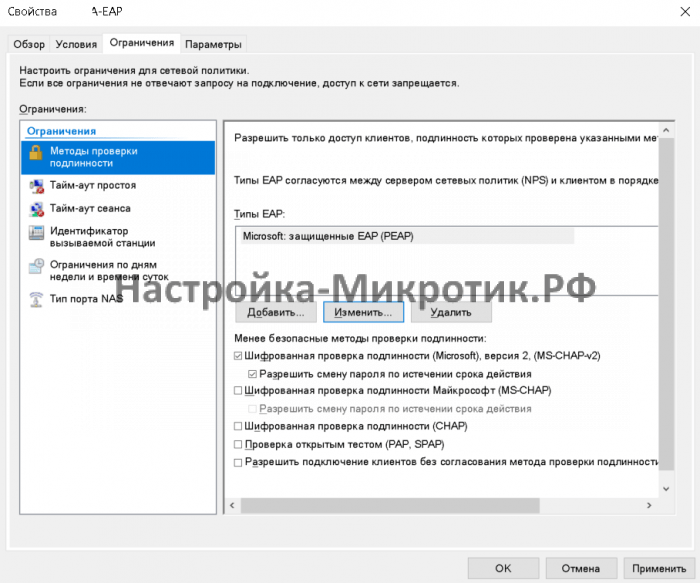

Настройка nps.msc

Если точек много — лучше использовать шаблон секрета

Тип сети и идентификатор в формате .*:Название_Сети$

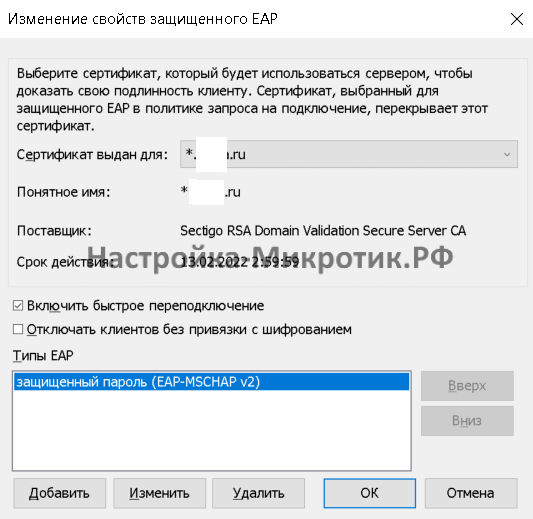

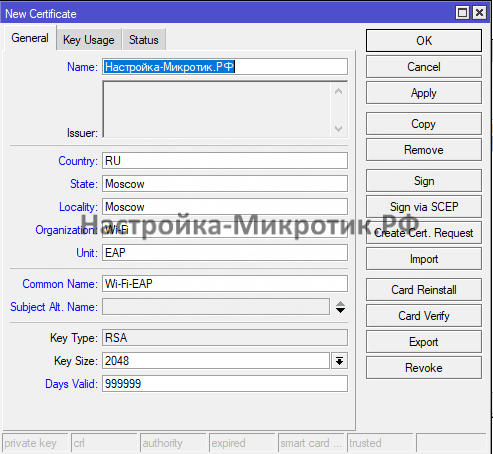

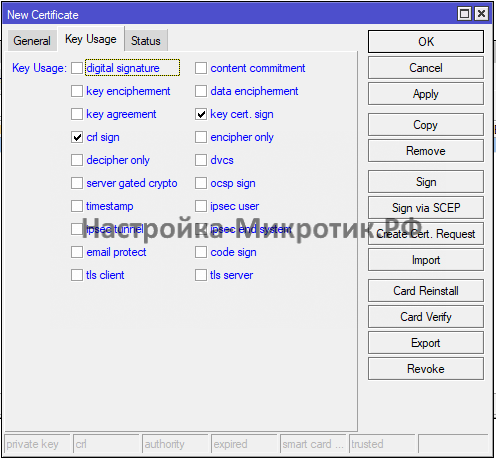

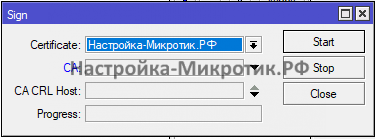

Создание сертификата

Для работы не Windows устройств можно поставить абсолютно любой сертификат, все равно устройства его будут игнорировать. Для доменных Windows Pro устройств достаточно добавить компьютер в группу безопасности WiFi и компьютер сможет подключиться.

Для не доменных Windows устройств и вообще обеспечения безопасности — нужно создать свой сертификат TLS-EAP

/certificate add name=Wi-Fi-EAP_CA common-name=WiFi-EAP locality=Moscow organization=WiFi unit=Wi-Fi subject-alt-name=email:ololo@olololo.ololo key-size=4096 days-valid=999999 key-usage=crl-sign,key-cert-sign

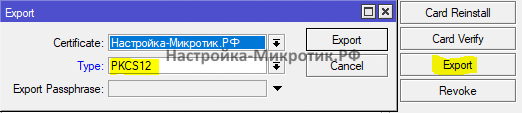

После этого экспортируем сертификат

Теперь его можно использовать в Windows Server NPS

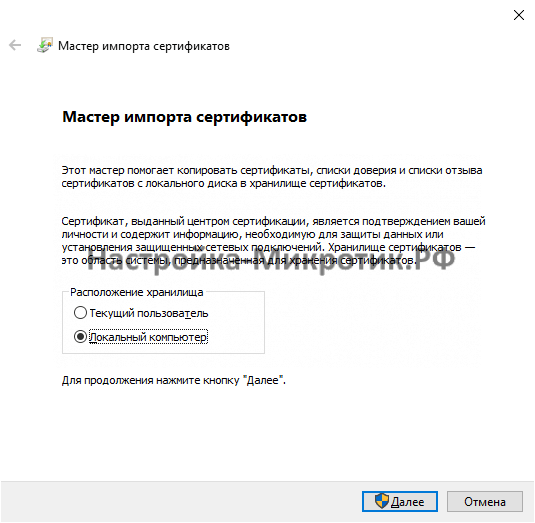

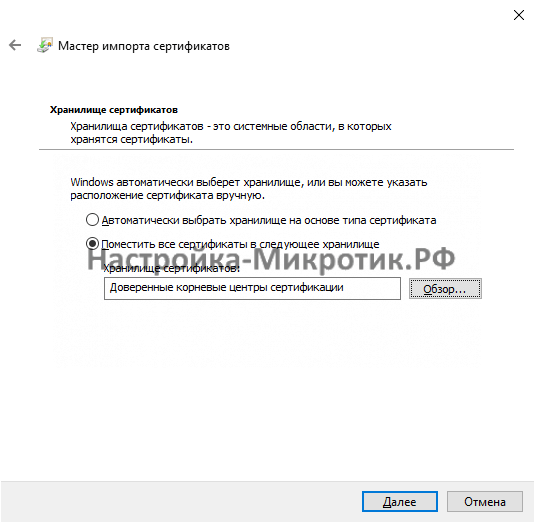

Далее устанавливаем данный сертификат во все наши устройства. Именно сертификат crt без закрытого ключа.

Теперь Windows устройства смогут подключиться к Wi-Fi EAP сети

UPD 04/04/2021

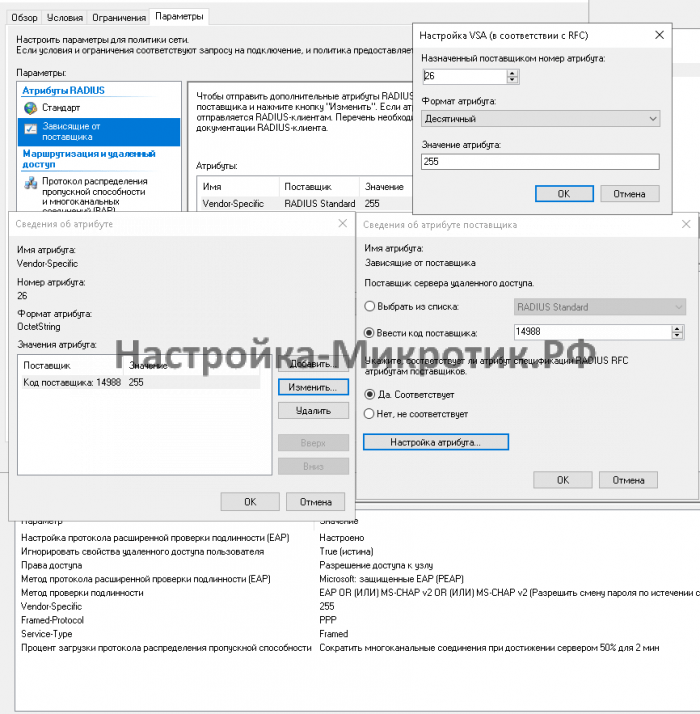

Настройка назначения vlan:

Где 255 это номер vlan